网络安全10

1.

In what three ways do the 5505 and 5510 Adaptive Security Appliances differ? (Choose three.)

in the method by which they can be configured using either CLI or ASDM

in their compatibility with Cisco SecureX technology

in the maximum traffic throughput supported

in the number of interfaces

in operating system version support

in types of interfaces

2.

Which three security features do ASA models 5505 and 5510 support by default? (Choose three.)

content security and control module

Cisco Unified Communications (voice and video) security

intrusion prevention system

stateful firewall

VPN concentrator

Zone-Based Policy Firewall

3.

Which option lists the ASA adaptive security algorithm session management tasks in the correct order?

1) allocating NAT translations (xlates)

2) establishing sessions in the "fast path"

3) performing route lookups

4) performing the access list checks

1) establishing sessions in the "fast path"

2) performing the access list checks

3) allocating NAT translations (xlates)

4) performing route lookups

1) performing route lookups

2) establishing sessions in the "fast path"

3) allocating NAT translations (xlates)

4) performing the access list checks

1) performing route lookups

2) allocating NAT translations (xlates)

3) performing the access list checks

4) establishing sessions in the "fast path"

1) performing the access list checks

2) performing route lookups

3) allocating NAT translations (xlates)

4) establishing sessions in the "fast path"

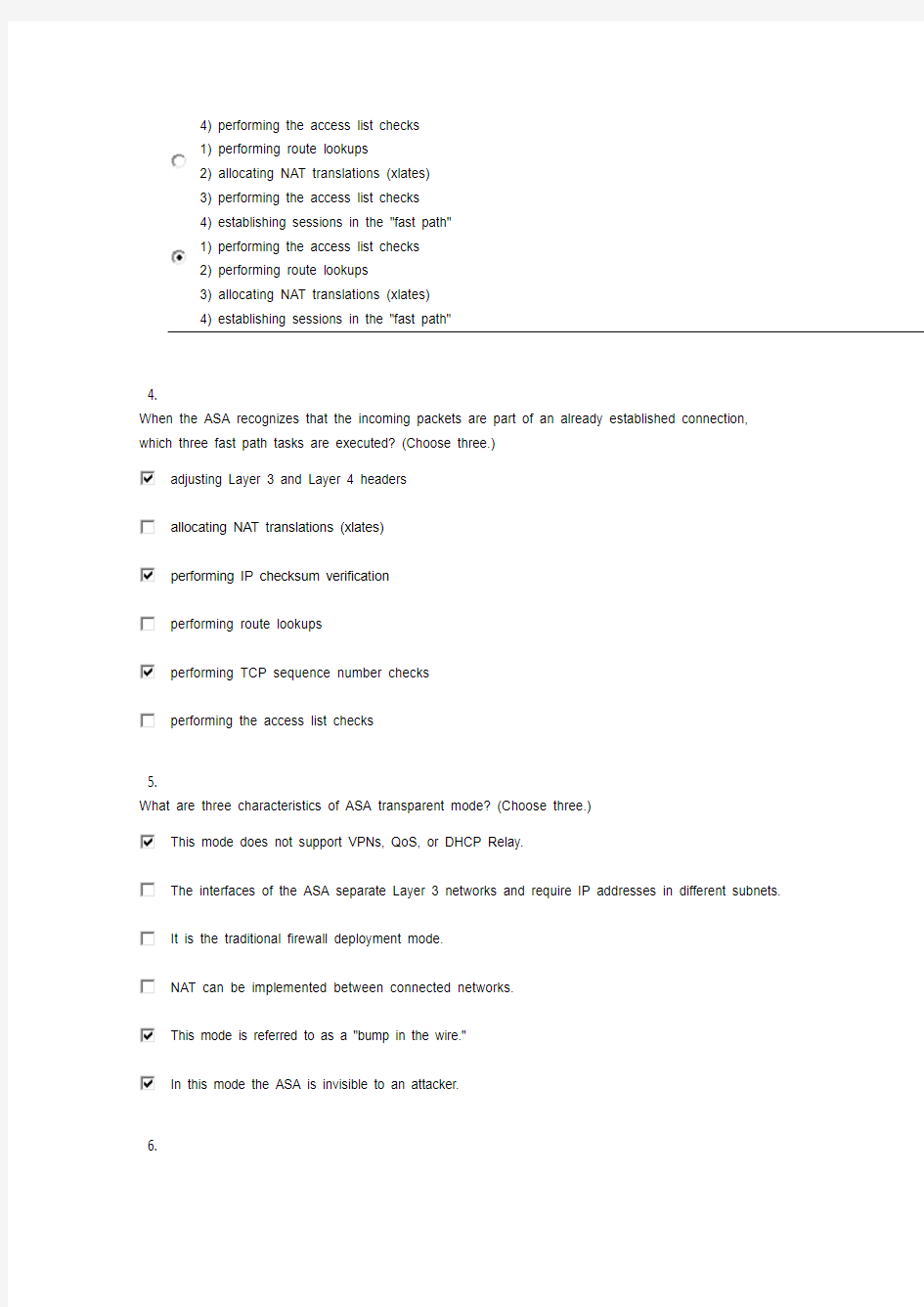

4.

When the ASA recognizes that the incoming packets are part of an already established connection, which three fast path tasks are executed? (Choose three.)

adjusting Layer 3 and Layer 4 headers

allocating NAT translations (xlates)

performing IP checksum verification

performing route lookups

performing TCP sequence number checks

performing the access list checks

5.

What are three characteristics of ASA transparent mode? (Choose three.)

This mode does not support VPNs, QoS, or DHCP Relay.

The interfaces of the ASA separate Layer 3 networks and require IP addresses in different subnets.

It is the traditional firewall deployment mode.

NAT can be implemented between connected networks.

This mode is referred to as a "bump in the wire."

In this mode the ASA is invisible to an attacker.

6.

Refer to the exhibit. Which three sets of configuration commands were entered on the ASA 5505? (Choose three.)

interface e0/0

nameif outside

security-level 0

ip address 209.165.200.226 255.255.255.248 no shut

interface e0/0

switchport access vlan 2

no shut

exit

interface vlan 2

nameif outside

security-level 0

ip address 209.165.200.226 255.255.255.248

ip route 0.0.0.0 0.0.0.0 209.165.200.225

route inside 0.0.0.0 0.0.0.0 209.165.200.225

route outside 0.0.0.0 0.0.0.0 209.165.200.225

7.

Refer to the exhibit. According to the exhibited command output, which three statements are true about the DHCP options entered on the ASA 5505? (Choose three.)

The dhcpd auto-config outside command was issued to enable the DHCP client.

The dhcpd address [start-of-pool]-[end-of-pool] inside command was issued to enable the DHCP client.

The dhcpd enable inside command was issued to enable the DHCP client.

The dhcpd auto-config outside command was issued to enable the DHCP server.

The dhcpd address [start-of-pool]-[end-of-pool] inside command was issued to enable the DHCP server.

The dhcpd enable inside command was issued to enable the DHCP server.

8.

Which three wizards are included in Cisco ASDM 6.4? (Choose three.)

ADSL Connection wizard

Advanced Firewall wizard

High Availability and Scalability wizard

Security Audit wizard

Startup wizard

VPN wizard

9.

Refer to the exhibit. What will be displayed in the output of the show running-config object command after the exhibited configuration commands are entered on an ASA 5505?

host 192.168.1.3

host 192.168.1.4

range 192.168.1.10 192.168.1.20

host 192.168.1.3 and host 192.168.1.4

host 192.168.1.4 and range 192.168.1.10 192.168.1.20

host 192.168.1.3, host 192.168.1.4, and range 192.168.1.10 192.168.1.20

10.

Refer to the exhibit. Which ASDM menu sequence would be required to configure Telnet or SSH AAA authentication using a TACACS server first or the local device user database if the TACACS server authentication is unavailable?

Configuration > Device Management > Management Access > ASDM/HTTPS/Telnet/SSH

Configuration > Device Management > Management Access > Management Interface

Configuration > Device Management > Users/AAA > AAA Access

Configuration > Device Management > Users/AAA > AAA Server Group

Configuration > Device Management > Users/AAA > User Accounts

11.

Which option lists the four steps to configure the Modular Policy Framework on an ASA?

1) Configure a policy map to apply actions to the identified traffic.

2) Configure a service policy to identify which interface should be activated for the service.

3) Configure extended ACLs to identify specific granular traffic. This step may be optional.

4) Configure the class map to define interesting traffic.

1) Configure a service policy to identify which interface should be activated for the service.

2) Configure extended ACLs to identify specific granular traffic. This step may be optional.

3) Configure the class map to define interesting traffic.

4) Configure a policy map to apply actions to the identified traffic.

1) Configure extended ACLs to identify specific granular traffic. This step may be optional.

2) Configure the class map to define interesting traffic.

3) Configure a policy map to apply actions to the identified traffic.

4) Configure a service policy to identify which interface should be activated for the service.

1) Configure extended ACLs to identify specific granular traffic. This step may be optional.

2) Configure the class map to define interesting traffic.

3) Configure a service policy to identify which interface should be activated for the service.

4) Configure a policy map to apply actions to the identified traffic.

12.

Which three types of remote access VPNs are supported on ASA devices? (Choose three.)

Clientless SSL VPN using the Cisco AnyConnect Client

Clientless SSL VPN using a web browser

IPsec (IKEv1) VPN using the Cisco VPN Client

IPsec (IKEv1) VPN using a web browser

SSL or IPsec (IKEv2) VPN using the Cisco AnyConnect Client

SSL or IPsec (IKEv2) VPN using the Cisco VPN Client

13.

Which three components must be configured when implementing a clientless SSL VPN on an ASA 5505 device? (Choose th

bookmark lists

client address assignment

client images

connection profile name

group policy

NAT exemption rules

VPN protocol (SSL or IPsec or both)

14.

Which three components must be configured when implementing a client-based SSL VPN on an ASA 5505 device? (Choose three.)

bookmark lists

client address assignment

client image

DHCP pools

group policy

SSL or IPsec

15.

Refer to the exhibit. A remote host is connecting to an ASA 5505 via a VPN connection. Once authenticated, the host displays the highlighted system tray icon. On the basis of the information that is presented, what three assumptions can be made? (Choose three.)

The host web browser window is displaying the ASA SSL web portal webpage containing

bookmarks.

The host has connected to the ASA via a client-based SSL VPN connection.

The host is connected via the AnyConnect VPN client.

The host is connected via the Cisco VPN client.

Using the ipconfig command on the host displays one IP address from the originating network.

Using the ipconfig command on the host displays an IP address from the originating network and an IP address for the VPN connection.

16.

Refer to the exhibit. An administrator has entered the indicated commands on an ASA 5505. Based on the information presented, what type of remote access VPN has the administrator configured?

a clientless SSL VPN via the Cisco AnyConnect Client

a clientless SSL VPN via a we

b browser

an IPsec (IKEv1) VPN via the Cisco VPN Client

an IPsec (IKEv1) VPN via a web browser

an SSL or IPsec (IKEv2) VPN via the Cisco AnyConnect Client

an SSL or IPsec (IKEv2) VPN via a Cisco VPN Client

17.

Which Cisco ASDM menu sequence would be used to edit a client-based AnyConnect SSL VPN configuration?

Configuration > Remote Access VPN > Advanced

Configuration > Remote Access VPN > Clientless SSL VPN Access

Configuration > Remote Access VPN > Easy VPN Remote

Configuration > Remote Access VPN > Network (Client) Access

Monitoring > VPN > VPN Sessions

Monitoring > VPN > Clientless SSL VPN

18.

Which three components must be configured when using the Site-to-Site VPN Connection Setup wizard in ASDM? (Choose three.)

authentication method

bookmarks

crypto maps

encryption algorithms

GRE tunnel specifications

IKE version

19.

An administrator has successfully configured a site-to-site VPN on an ASA 5505. Which ASDM menu sequence displays the number of packets encrypted, decrypted, and security association requests?

Configuration > Site-to-Site VPN > Advanced

Configuration > Site-to-Site VPN > Connection Profiles

Configuration > Site-to-Site VPN > Group Policies

Monitoring > VPN > VPN Statistics > Crypto Statistics

Monitoring > VPN > VPN Statistics > Encryption Statistics

Monitoring > VPN > VPN Statistics > Sessions

20.

Which two statements correctly describe the ASA as an advanced stateful firewall? (Choose two.)

An ASA uses the Zone-Based Firewall feature and tracks the state of the TCP or UDP network connections that are tra network.

In routed mode, an ASA can support two or more Layer 3 interfaces.

In routed mode, an ASA requires a management IP address that is configured in global configuration mode.

In transparent mode, each interface has an associated security level.

The first packet of a flow examined by an ASA goes through the session management path.

信息系统安全管理流程

信息系统安全管理 范围 适用于信息技术部实施网络安全管理和信息实时监控,以及制定全公司计算机使用安全的技术规定 控制目标 确保公司网络系统、计算机以及计算机相关设备的高效、安全使用 确保数据库、日志文件和重要商业信息的安全 主要控制点 信息技术部经理和公司主管副总经理分别审批信息系统访问权限设置方案、数据备份及突发事件处理政策和其它信息系统安全政策的合理性和可行性 对终端用户进行网络使用情况的监测 特定政策 每年更新公司的信息系统安全政策 每年信息技术部应配合公司人力资源部及其它各部门,核定各岗位的信息设备配置,并制定公司的计算机及网络使用规定 当员工岗位发生变动,需要更改员工的邮件帐号属性、服务器存储空间大小和文件读写权限时,信息技术部必须在一天内完成并发送邮件或电话通知用户 对于信息系统(主要为服务器)的安全管理,应有两名技术人员能够完成日常故障处理以及设置、安装操作,但仅有一名技术人员掌握系统密码,若该名技术人员外出,须将密码转告另外一名技术人员,事后应修改密码,两人不能同时外出,交接时应做好记录 普通事件警告是指未对信息系统安全构成危害、而仅对终端系统或局部网络安全造成危害,或者危害已经产生但没有继续扩散的事件,如对使用的终端和网络设备未经同意私自设置权限等;严重事件警告是指对信息系统安全构成威胁的事件,如试图使病毒(木马、后门程序等)在网络中扩散、攻击服务器、改变网络设备设置场所的设置状态、编制非法软件在网络系统中试运行等;特殊事件是指来自公司网络外部的恶意攻击,如由外部人员使用不当造成或其它自然突发事件引起。事件鉴定小组由相关的网络工程师、终端设备维护工程师和应用系统程序员等相关人员组成

公司网络安全管理守则流程.doc

公司网络安全管理制度流程1 精心整理 页脚内容 公司网络安全管理制度?为加强公司网络系统的安全管理,防止因偶发性事件、网络病毒等造成系统故障,妨碍正常 的工作秩序,特制定本管理办法。? 一、网络系统的安全运行,是公司网络安全的一个重要内容,有司专人负责网络系统的安全运行 工作。 二、网络系统的安全运行包括四个方面:一是网络系统数据资源的安全保护,二是网络硬件设备 及机房的安全运行,三是网络病毒的防治管理,四是上网信息的安全。? (一)?数据资源的安全保护。 网络系统中存贮的各种数据信息,是生产和管理所必须的重要数据,数据资源的破坏将严重? 1 21? 123、要加强对各网络安全的管理、检查、监督,一旦发现

问题及时上报公司负责人。 4、禁止利用计算机玩游戏、聊天、看电影、视频;禁止浏览进入反动、色情??邪教等非法网站、浏览非法信息以及电子信息收发有关上述内容的邮件;不得通过互联网或光盘下载安装传播病毒 以及黑客程序。? 5、?严禁任何人员利用公司网络及电子邮件传播反动、黄色、不健康及有损企业形象的信息。 6、?使用QQ 、MSN 等聊天工具做与工作无关的事情。??? 7、?过量下载或上传,使用迅雷、网际快车、BT 、电驴等占用网络资源的软件进行下载。??? 8、?对于公司内部的一些共享资源使用,任何人禁止随意访问未经授权的网络资源,禁止随意进 入他人的主机及其共享文件夹。用户应当对其共享资源进行加密。 公司网络安全管理制度3篇1 公司网络安全管理制度3篇1

为加强公司网络系统的安全管理,防止因偶发性事件、网络病毒等造成系统故障,妨碍正常的工作秩序,特制定本管理办法。 一、网络系统的安全运行,是公司网络安全的一个重要内容,有司专人负责网络系统的安全运行工作。 二、网络系统的安全运行包括四个方面:一是网络系统数据资源的安全保护,二是网络硬件设备及机房的安全运行,三是网络病毒的防治管理,四是上网信息的安全。 (一) 数据资源的安全保护。网络系统中存贮的各种数据信息,是生产和管理所必须的重要数据,数据资源的破坏将严重影响生产与管理工作的正常运行。数据资源安全保护的主要手段是数据备份,规定如下: 1、办公室要做到数据必须每周一备份。 2、财务部要做到数据必须每日一备份 3、一般用机部门要做到数据必须每周一备份。 4、系统软件和各种应用软件要采用光盘及时备份。 5、数据备份时必须登记以备检查,数据备份必须正确、可靠。 6、严格网络用户权限及用户名口令管理。 (二)硬件设备及机房的安全运行 1、硬件设备的供电电源必须保证电压及频率质量,一般应

《网络安全与管理(第二版)》网络管理试题3

网络管理试题 一.单选题(每题1分,共50分) 1、下面描述的内容属于性能管理的是:() A、监控网络和系统的配置信息 B、跟踪和管理不同版本的硬件和软件对网络的影响 C、收集网络管理员指定的性能变量数据 D、防止非授权用户访问机密信息 2、下面描述的内容属于配置管理的是:() A、监控网络和系统的配置信息 B、测量所有重要网络资源的利用率 C、收集网络管理员指定的性能变量数据 D、防止非授权用户访问机密信息 3、下面描述的内容属于安全管理的是:() A、收集网络管理员指定的性能变量数据 B、监控网络和系统的配置信息 C、监控机密网络资源的访问点 D、跟踪和管理不同版本的硬件和软件对网络的影响 4、下面描述的内容属于计费管理的是:() A、收集网络管理员指定的性能变量数据 B、测量所有重要网络资源的利用率 C、监控机密网络资源的访问点 D、跟踪和管理不同版本的硬件和软件对网络的影响 5、下面描述的内容属于故障管理的是:() A、监控网络和系统的配置信息 B、测量所有重要网络资源的利用率 C、自动修复网络故障 D、防止非授权用户访问机密信息 6、SNMP协议可以在什么环境下使用 A、TCP/IP B、IPX C、AppleTalk D、以上都可以 7、网络管理工作站直接从什么地方收集网络管理信息 A、网络设备 B、SNMP代理 C、网络管理数据库 8、SNMP trap的机制是: A、轮询 B、中断 C、面向自陷的轮询 D、不间断轮询 9、在SNMP协议的不同版本中,首先进行安全性考虑并实现安全功能的是

B、SNMPv2 C、SNMPv3 D、以上都没有 10、使用CiscoWorks能进行下列哪些管理功能 A、只能进行局域网管理 B、只能进行城域网管理 C、只能进行广域网管理 D、以上都可以 11、如何通过CiscoWorks获取新的IOS文件: A、TFTP B、TELNET C、CCO D、FTP 12、管理网络时,你需要明确的第一件事情就是要知道什么时候网络出问题。为了判断网络的状态,需要在一段时间内采集一些数据,这些数字反映出了一个“健康”的网络,我们把这些数字称为__________ A、基线 B、标准线 C、水平线 D、健康数字 13、以下产品中哪些是CISCO公司的网络管理平台__________ A、OpenView B、CiscoWorks2000 C、NetView 14、__________保证了不同的网络设备之间可以相互通信, 它又是一组规则和标准,保证了网络中的计算机能够相互通信 A、语言 B、IP 地址 C、网络协议 D、路由器 15、在SNMP术语中通常被称为管理信息库是__________ A、MIB B、SQL server C、Information Base D、Oracle 16、如果有一个用户抱怨无法通过浏览器去浏览法制日报的主页,但你发现当在浏览器中直接输入法制日报的主页的IP地址时可以实现主页的浏览,请你判断问题应该出在哪里___________ A、用户的PC机网卡有故障 B、用户的网关(gateway)地址设置有问题 C、法制日报的WWW服务器停机了 D、用户的DNS服务器设置有问题 17、以下哪个协议是网管协议__________

《网络安全与管理(第二版)》 网络管理试题2

网络管理试题 一.单选题(每题1分,共52分) 1.下面描述的内容属于性能管理的是:() A.监控网络和系统的配置信息 B.跟踪和管理不同版本的硬件和软件对网络的影响 C.收集网络管理员指定的性能变量数据 D.防止非授权用户访问机密信息 2.下面描述的内容属于配置管理的是:() A.监控网络和系统的配置信息 B.测量所有重要网络资源的利用率 C.收集网络管理员指定的性能变量数据 D.防止非授权用户访问机密信息 3.下面描述的内容属于安全管理的是:() A.收集网络管理员指定的性能变量数据 B.监控网络和系统的配置信息 C.监控机密网络资源的访问点 D.跟踪和管理不同版本的硬件和软件对网络的影响 4.下面描述的内容属于计费管理的是:() A.收集网络管理员指定的性能变量数据 B.测量所有重要网络资源的利用率 C.监控机密网络资源的访问点 D.跟踪和管理不同版本的硬件和软件对网络的影响 5.下面描述的内容属于故障管理的是:() A.监控网络和系统的配置信息 B.测量所有重要网络资源的利用率 C.自动修复网络故障 D.防止非授权用户访问机密信息 6.SNMP协议可以在什么环境下使用 A.TCP/IP B.IPX C.AppleTalk D.以上都可以 7.网络管理工作站直接从什么地方收集网络管理信息 A.网络设备 B.SNMP代理 C.网络管理数据库 8.SNMPv1实现的请求/响应原语包括: A.get、set、trap B.get、getNext、set、trap C.get-request、set-request、get-next-request、get-response、trap D.get-request、set-request、get-next-request、get-response

公司网络安全管理体系.doc

公司网络安全管理体系1 公司网络安全管理策略 一、网络概况 随着公司信息化水平的逐步提高,网络安全与否,直接关系到油田生产和科研的正常进行。网络安全是一个系统的、全局的管理问题,网络上的任何一个漏洞,都会导致全网的安全问题。如果不进行有效的安全防护,网络信息系统将会受到具有破坏性的攻击和危害。 公司网络按访问区域可以划分为四个主要的区域:公司内部局域网、服务器群、外部Internet区域。 二、网络系统安全风险分析 随着公司客户和内部局域网上网用户迅速增加,风险变得更加严重和复杂。有一个安全、稳定的网络环境对于公司的运营来说至关重要。 针对公司网络中存在的安全隐患,下述安全风险我们必须要认真考虑,并且要针对面临的风险,采取相应的安全措施。下述风险由多种因素引起,与公司网络结构和系统的应用、局域网内网络服务器的可靠性等因素密切相关。下面列出部分这类风险因素:网络安全可以从以下三个方面来理解:1 网络物理是否安全; 2 网络平台是否安全; 3 系统是否安全;

4 应用是否安全; 5 管理是否安全。针对每一类安全风险,结合公司网络的实际情况,我们将具体的分析网络的安全风险。 2.1物理安全风险分析 网络的物理安全的风险是多种多样的。 网络的物理安全主要是指地震、水灾、火灾等环境事故;电源故障;人为操作失误或错误;设备被盗、被毁;电磁干扰;线路截获。以及高可用性的硬件、双机多冗余的设计、机房环境及报警系统、安全意识等。它是整个网络系统安全的前提,所以要制定制定健全的安全管理制度,做好备份,并且加强网络设备和机房的管理,这些风险是可以避免的。 2.2网络平台的安全风险分析 网络结构的安全涉及到网络拓扑结构、网络路由状况及网络的环境等。 公开服务器面临的威胁 公司网络内公开服务器区作为公司的缴费运营平台,一旦不能运行后者受到攻击,对企业的运营影响巨大。同时公开服务器本身要为外界服务,必须开放相应的服务,因 此,规模比较大网络的管理人员对Internet安全事故做出有效反应变得十分重要。我们有必要将公开服务器、内部网络与外部网络进行隔离,避免网络结构信息外泄;同时还要对外网的服

(完整版)公司内部网络安全和设备管理制度

公司内部网络安全和设备管理制度 1、网络安全管理制度 (1)计算机网络系统的建设和应用,应遵守国家有关计算机管理 规定参照执行; (2)计算机网络系统实行安全等级保护和用户使用权限控制;安 全等级和用户使用网络系统以及用户口令密码的分配、设置由系统管理员负责制定和实施; (3)计算机中心机房应当符合国家相关标准与规定; (4)在计算机网络系统设施附近实施的维修、改造及其他活动, 必须提前通知技术部门做好有关数据备份,不得危害计算机网络系 统的安全。 (5)计算机网络系统的使用科室和个人,都必须遵守计算机安全 使用规则,以及有关的操作规程和规定制度。对计算机网络系统中发生的问题,有关使用科室负责人应立即向信息中心技术人员报告;(6)对计算机病毒和危害网络系统安全的其他有害数据信息的防 范工作,由信息中心负责处理,其他人员不得擅自处理; (7)所有HIS系统工作站杜绝接入互联网或与院内其他局域网直 接连接。 2、网络安全管理规则 (1)网络系统的安全管理包括系统数据安全管理和网络设备设施 安全管理; (2)网络系统应有专人负责管理和维护,建立健全计算机网络系 统各种管理制度和日常工作制度,如:值班制度、维护制度、数据库备份制度、工作移交制度、登记制度、设备管理制度等,以确保工作有序进行,网络运行安全稳定; (3)设立系统管理员,负责注册用户,设置口令,授予权限,对 网络和系统进行监控。重点对系统软件进行调试,并协调实施。同时,负责对系统设备进行常规检测和维护,保证设备处于良好功能状态; (4)设立数据库管理员,负责用户的应用程序管理、数据库维护 及日常数据备份。每三个月必须进行一次数据库备份,每天进行一次日志备份,数据和文档及时归档,备份光盘由专人负责登记、保管; (5)对服务器必须采取严格的保密防护措施,防止非法用户侵 入。系统的保密设备及密码、密钥、技术资料等必须指定专人保管,服务器中任何数据严禁擅自拷贝或者借用; (6)系统应有切实可行的可靠性措施,关键设备需有备件,出现 故障应能够及时恢复,确保系统不间断运行; (7)所有进入网络使用的U盘,必须经过严格杀毒处理,对造成 “病毒”蔓延的有关人员,应严格按照有关条款给予行政和经济处 罚; (8)网络系统所有设备的配置、安装、调试必须指定专人负责, 其他人员不得随意拆卸和移动; (9)所有上网操作人员必须严格遵守计算机及其相关设备的操作 规程,禁止无关人员在工作站上进行系统操作;

企业网络安全管理三大原则

企业网络安全管理三大原则 2009-01-21 09:01 作者:千里草来源:中国IT实验室 【简介】 在企业网络安全管理中,为员工提供完成其本职工作所需要的信息访问权限、避免未经授权的人改变公司的关键文档、平衡访问速度与安全控制三方面分别有以下三大原则。 在企业网络安全管理中,为员工提供完成其本职工作所需要的信息访问权限、避免未经授权的人改变公司的关键文档、平衡访问速度与安全控制三方面分别有以下三大原则。 原则一:最小权限原则 最小权限原则要求我们在企业网络安全管理中,为员工仅仅提供完成其本职工作所需要的信息访问权限,而不提供其他额外的权限。 如企业现在有一个文件服务器系统,为了安全的考虑,我们财务部门的文件会做一些特殊的权限控制。财务部门会设置两个文件夹,其中一个文件夹用来放置一些可以公开的文件,如空白的报销凭证等等,方便其他员工填写费用报销凭证。还有一个文件放置一些机密文件,只有企业高层管理人员才能查看,如企业的现金流量表等等。此时我们在设置权限的时候,就要根据最小权限的原则,对于普通员工与高层管理人员进行发开设置,若是普通员工的话,则其职能对其可以访问的文件夹进行查询,对于其没有访问权限的文件夹,则服务器要拒绝其访问。 最小权限原则除了在这个访问权限上反映外,最常见的还有读写上面的控制。如上面这个财务部门有两个文件夹A与B.作为普通员工,A文件夹属于机密级,其当然不能访问。但是,最为放置报销凭证格式的文件夹B,我们设置普通员工可以访问。可是,这个访问的权限是什么呢?也就是说,普通员工对于这个文件夹下的文件具有哪些访问权限?删除、修改、抑或只有只读?若这个报销凭证只是一个格式,公司内部的一个通用的报销格式,那么,除了财务设计表格格式的人除外,其他员工对于这个文件夹下的我文件,没有删除、修改的权限,而只有只读的权限。可见,根据最小权限的原则,我们不仅要定义某个用户对于特定的信息是否具有访问权限,而且,还要定义这个访问权限的级别,是只读、修改、还是完全控制? 不过在实际管理中,有不少人会为了方便管理,就忽视这个原则。 如文件服务器管理中,没有对文件进行安全级别的管理,只进行了读写权限的控制。也就是说,企业的员工可以访问文件服务器上的所有内容,包括企业的财务信息、客户信息、订单等比较敏感的信息,只是他们不能对不属于自己的部门的文件夹进行修改操作而已。很明显,如此设计的话,企业员工可以轻易获得诸如客户信息、价格信息等比较机密的文件。若员工把这些信息泄露给企业的竞争对手,那么企业将失去其竞争优势。 再如,对于同一个部门的员工,没有进行权限的细分,普通员工跟部门经理具有同等等权限。如在财务管理系统中,一般普通员工没有审核单据与撤销单据审核的权限,但是,有些系统管理员往往为了管理的方便,给与普通员工跟财务经理同等的操作权利。普通员工可以自己撤销已经审核了的单据。这显然给财务管理系统的安全带来了不少的隐患。 所以,我们要保证企业网络应用的安全性,就一定要坚持“最小权限”的原则,而不能因为管理上的便利,而采取了“最大权限”的原则,从而给企业网络安全埋下了一颗定时炸弹。 原则二:完整性原则 完整性原则指我们在企业网络安全管理中,要确保未经授权的个人不能改变或者删除信

网络及网络安全管理制度

《网络及网络安全管理制度》计算机网络为集团局域网提供网络基础平台服务和互联网接入服务,由信息部负责计算机连网和网络管理工作。为保证集团局域网能够安全可靠地运行,充分发挥信息服务方面的重要作用,更好地为集团员工提供服务。现制定并发布《网络及网络安全管理制度》。 第一条所有网络设备(包括光纤、路由器、交换机、集线器等)均归信息部所管辖,其安装、维护等操作由信息部工作人员进行。其他任何人不得破坏或擅自维修。 第二条所有集团内计算机网络部分的扩展必须经过信息部实施或批准实施,未经许可任何部门不得私自连接交换机、集线器等网络设备,不得私自接入网络。信息部有权拆除用户私自接入的网络线路并进行处罚措施。 第三条各部门的联网工作必须事先报经信息部,由信息部做网络实施方案。 第四条集团局域网的网络配置由信息部统一规划管理,其他任何人不得私自更改网络配置。第五条接入集团局域网的客户端计算机的网络配置由信息部部署的DHCP服务器统一管 理分配,包括:用户计算机的IP地址、网关、DNS和WINS服务器地址等信息。未经许可,任何人不得使用静态网络配置。 第六条任何接入集团局域网的客户端计算机不得安装配置DHCP服务。一经发现,将给予通报并交有关部门严肃处理。 第七条网络安全:严格执行国家《网络安全管理制度》。对在集团局域网上从事任何有悖网络法规活动者,将视其情节轻重交有关部门或公安机关处理。 第八条集团员工具有信息保密的义务。任何人不得利用计算机网络泄漏公司机密、技术资料和其它保密资料。 第九条任何人不得在局域网络和互联网上发布有损集团形象和职工声誉的信息。 第十条任何人不得扫描、攻击集团计算机网络。 第十一条任何人不得扫描、攻击他人计算机,不得盗用、窃取他人资料、信息等。 第十二条为了避免或减少计算机病毒对系统、数据造成的影响,接入集团局域网的所有用户必须遵循以下规定: 1.任何单位和个人不得制作计算机病毒;不得故意传播计算机病毒,危害计算机信息系统安全;不得向他人提供含有计算机病毒的文件、软件、媒体。 2. 采取有效的计算机病毒安全技术防治措施。建议客户端计算机安装使用信息部部署发布 的瑞星杀毒软件和360安全卫士对病毒和木马进行查杀。 3. 定期或及时更新用更新后的新版本的杀病毒软件检测、清除计算机中的病毒。 第十三条集团的互联网连接只允许员工为了工作、学习和工余的休闲使用,使用时必须遵守有关的国家、企业的法律和规程,严禁传播淫秽、反动等违犯国家法律和中国道德与风俗的内容。集团有权撤消违法犯纪者互联网的使用。使用者必须严格遵循以下内容: 1. 从中国境内向外传输技术性资料时必须符合中国有关法规。 2. 遵守所有使用互联网的网络协议、规定和程序。 3. 不能利用邮件服务作连锁邮件、垃圾邮件或分发给任何未经允许接收信件的人。

《网络安全与管理》试题及答案(一)(已做)..

《网络安全与管理》试题一 一.单项选择题 1.在以下人为的恶意攻击行为中,属于主动攻击的是( A ) A.数据篡改及破坏 B.数据窃听 C.数据流分析 D.非法访问 2.数据完整性指的是( C ) A.保护网络中各系统之间交换的数据,防止因数据被截获而造成泄密 B.提供连接实体身份的鉴别 C.防止非法实体对用户的主动攻击,保证数据接受方收到的信息与发送方发送的信息完全一致 D.确保数据数据是由合法实体发出的 3.以下算法中属于非对称算法的是( B ) A.DES B.RSA算法 C.IDEA D.三重DES 4.在混合加密方式下,真正用来加解密通信过程中所传输数据(明文)的密钥是( B ) A.非对称算法的公钥 B.对称算法的密钥 C.非对称算法的私钥 D.CA中心的公钥 5.以下不属于代理服务技术优点的是( D ) A.可以实现身份认证 B.内部地址的屏蔽和转换功能 C.可以实现访问控制 D.可以防范数据驱动侵袭 6.包过滤技术与代理服务技术相比较( B ) A.包过滤技术安全性较弱、但会对网络性能产生明显影响 B.包过滤技术对应用和用户是绝对透明的 C.代理服务技术安全性较高、但不会对网络性能产生明显影响 D.代理服务技术安全性高,对应用和用户透明度也很高 7."DES是一种数据分组的加密算法, DES它将数据分成长度为多少位的数据块,其中一部分用作奇偶校验,剩余部分作为 密码的长度?" ( B ) A.56位 B.64位 C.112位 D.128位 8.黑客利用IP地址进行攻击的方法有:(A ) A.IP欺骗 B.解密 C.窃取口令 D.发送病毒 9.防止用户被冒名所欺骗的方法是:(A ) A.对信息源发方进行身份验证

网络安全管理操作规程

网络安全管理操作规程(计算机网络管理员安全技术操作规程) 一、使用范围 1、本操作规程适用于计算机网络管理作业。 二、上岗条件 1、计算机网络管理员必须经过培训,考试合格后上岗。 2、计算机管理员必须熟知计算机的原理和网络方面的知识,并且熟悉网络线路走向和网络传输介质,熟悉交换机的安设位置。了解整个网络的拓扑结构。 3、熟悉各服务器的功能运用。 三、安全规定 1、上班前严禁喝酒,不得使用计算机做与本职工作无关的事情。 2、对申请入网的计算机用户进行严格审核,具备入网资格后方准许将其接入网络。 3、严禁将带有计算机病毒的终端或工作站接入网络。 四、操作准备 1、先确认服务器UPS电源工作是否正常。 2、检查各服务器是否运行正常,服务器功能是否能正常工作。 3、检查网络是否畅通。 4、检查网络防病毒软件病毒库是否需要更新。 五、操作顺序

1、检查UPS电源——检查各服务器运行——检查网络传输是否正常——更新病毒库——对服务器数据进行维护或备份。 六、正常操作 1、确认UPS供电正常,电池是否正常充电。 2、计算机网络是否正常运行,数据服务器、WEB服务器及代理服务器是否正常运行。 3、检查网络各交换机是否正常工作,网络传输是否正常。 4、备份服务器的数据和应用程序。 七、特殊操作 1、如服务器工作出错,重新启动服务器是服务器正常工作。如数据丢失,使用备份数据进行还原。 2、如网络引起阻塞,应检查网络主干交换机和各楼层交换机。 3、如计算机和网络传输都正常,但网络仍然无法使用,检查其网络协议是否匹配。 八、收尾工作 1、做好当班工作日志和服务器、交换机运行记录。

公司网络安全管理制度

公司网络安全管理制度 为加强公司网络系统的安全管理,防止因偶发性事件、网络病毒等造成系统故障,妨碍正常的工作秩序,特制定本管理办法。 一、网络系统的安全运行,是公司网络安全的一个重要内容,有司专人负责网络系统的安全运行工作。 二、网络系统的安全运行包括四个方面:一是网络系统数据资源的安全保护,二是网络硬件设备及机房的安全运行,三是网络病毒的防治管理,四是上网信息的安全。 (一)数据资源的安全保护。网络系统中存贮的各种数据信息,是生产和管理所必须的重要数据,数据资源的破坏将严重影响生产与管理工作的正常运行。数据资源安全保护的主要手段是数据备份,规定如下: 1、办公室要做到数据必须每周一备份。 2、财务部要做到数据必须每日一备份

3、一般用机部门要做到数据必须每周一备份。 4、系统软件和各种应用软件要采用光盘及时备份。 5、数据备份时必须登记以备检查,数据备份必须正确、可靠。 6、严格网络用户权限及用户名口令管理。 (二)硬件设备及机房的安全运行 1、硬件设备的供电电源必须保证电压及频率质量,一般应同时配有不间断供电电源,避免因市电不稳定造成硬件设备损坏。 2、安装有保护接地线,必须保证接地电阻符合技术要求(接地电阻 2 ,零地电压 2V),避免因接地安装不良损坏设备。 3、设备的检修或维护、操作必须严格按要求办理,杜绝因人为因素破坏硬件设备。

4、网络机房必须有防盗及防火措施。 5、保证网络运行环境的清洁,避免因集灰影响设备正常运行。 (三)网络病毒的防治 1、各服务器必须安装防病毒软件,上网电脑必须保证每台电脑要安装防病毒软件。 2、定期对网络系统进行病毒检查及清理。 3、所有U盘须检查确认无病毒后,方能上机使用。 4、严格控制外来U盘的使用,各部门使用外来U盘须经检验认可,私自使用造成病毒侵害要追究当事人责任。

网络安全管理程序

浙江安迅电子科技有限公司信息安全和IT服务管理体系文件 网络安全管理程序 AX-0044-2018 受控状态受控 分发号 版本A/0 持有人

网络安全管理程序 1 目的 为了确保公司信息系统网络安全,对公司网络安全活动实施控制,特制定本程序。 2 范围 适用于对公司信息系统网络安全的管理。 3 职责 3.1 综合部 负责网络安全措施的制定、实施、维护。 3.2 相关部门 负责配合网络安全管理的实施。 4 程序 4.1 总则 本公司信息系统网络安全控制措施包括: a) 实施有效的网络安全策略; b) 路由器等安全配置管理; c) 网络设备的定期维护; d) 对用户访问网络实施授权管理; e) 对网络设备和系统的变更进行严格控制;

f) 对网络的运行情况进行监控; g) 对网络服务的管理。 4.2 网络安全策略 4.2.1 网络安全的通用策略如下: a) 公司网络管理员负责信息网络和系统安全,审核系统日志。系统日志的记录内容和保存期限应符合《信息系统监控管理程序》。 b) 网络管理员负责公司网络设备的配置和内部的IP地址管理。 c) 网络管理员应编制《网络拓扑图》,描述网络结构并表示网络的各组成部分之间在逻辑上和物理上的相互连接。 d) 网络管理员应根据需要增加、修改或删除网络过滤规则,符合数据传送的保密性、可用性,使用最小化规则。 e) 任何个人不得擅自修改网络资源配置、网络权限和网络安全等级。 4.2.2 路由器设备安全配置策略如下: a) 除内部向外部提供的服务外,其他任何从外部向内部发起的连接请求必须经过公司总经理批准; b) 除内部向外部提供的服务相关部分外,内部向外部的访问需经总经理批准; c) 对设备的管理控制不对外提供; d) 路由器的策略设定,应以保证正常通信为前提,在不影响通信质量的前提下,对指定的需要禁止的通信类型进行相应的禁止设定; e) 路由器的设定应保证各个连接设备的兼容性,并考虑冗余和容错。 f) 路由器访问清单设定: ①依照连接对象及网络协议相关事宜制定访问清单加以过 滤。

网络安全管理与维护复习题二

网络安全试题二 一.判断题() 1.网络安全管理漏洞是造成网络受攻击的原因之一。t 2.人为的主动攻击是有选择地破坏信息的有效性和完整性。t 3.防火墙技术是网络与信息安全中主要的应用技术。t 4."明文是可理解的数据, 其语义内容是可用的。" t 5.移位和置换是密码技术中常用的两种编码方法。t 6.在实际应用中,不可以将对称密钥密码体制与非对称密钥密码体制混用。f 7.加密算法的安全强度取决于密钥的长度。t 8.数字签名一般采用对称密码算法。 f 9.在局域网中,由于网络范围小,所以很难监听网上传送的数据。f 10.子网掩码用来区分计算机所有的子网。t 11.安全检测与预警系统可以捕捉网络的可疑行为,及时通知系统管理员。t 12.操作系统的安全设置是系统级安全的主要需求。t 13.网络服务对系统的安全没有影响,因此可以随意的增加网络服务。f 14.在系统中,不同的用户可以使用同一个帐户和口令,不会到系统安全有影响。f 15.在Windows NT操作系统中,用户不能定义自已拥有资源的访问权限。f 16.在Windows NT操作系统中,文件系统的安全性能可以通过控制用户的访问权限来实 现。t 17.用户身份认证和访问控制可以保障数据库中数据完整、保密及可用性。t 18.防火墙是万能的,可以用来解决各种安全问题。 f 19.在防火墙产品中,不可能应用多种防火墙技术。f 20.入侵检测系统可以收集网络信息对数据进行完整性分析,从而发现可疑的攻击特征。t 二.单项选择题() 1.以下那些属于系统的物理故障:a A. 硬件故障与软件故障 B. 计算机病毒 C. 人为的失误 D. 网络故障和设备环境故障 2.在对称密钥密码体制中,加、解密双方的密钥: a A. 双方各自拥有不同的密钥 B. 双方的密钥可相同也可不同 C. 双方拥有相同的密钥 D. 双方的密钥可随意改变 3.对称密钥密码体制的主要缺点是:b A. 加、解密速度慢 B. 密钥的分配和管理问题 C. 应用局限性 D. 加密密钥与解密密钥不同 4.数字签名是用来作为:a A. 身份鉴别的方法

网络安全应急处置工作流程

信息安全应急预案 V 1.0

第一章总则 第一条为提高公司网络与信息系统处理突发事件的能力,形成科学、有效、反应迅速的应急工作机制,减轻或消除突发事件的危害和影响,确保公司信息系统安全运行,最大限度地减少网络与信息安全突发公共事件的危害,特制定本预案。 第二章适用范围 第二条本预案适用于公司信息系统安全突发事件的应急响应。当发生重大信息安全事件时,启动本预案。 第三章编制依据 第三条《国家通信保障应急预案》、《中华人民共和国计算机信息系统安全保护条例》、《计算机病毒防治管理办法》、《信息安全应急响应计划规范》、《信息安全技术信息安全事件分类分级指南》 第四章组织机构与职责 第四条公司信息系统网络与信息安全事件应急响应由公司信息安全领导小组统一领导。负责全中心系统信息安全应急工作的领导、决策和重大工作部署。 第五条由公司董事长担任领导小组组长,技术部负责人担任领导小组副组长,各部门主要负责人担任小组成员。 第六条应急领导小组下设应急响应工作小组,承担领导小组的日常工作,应急响应工作小组办公室设在技术部。主要负责综合协调网络与信息安全保障工作,并根据网络与信息安全事件的发展态势和实际控制需要,具体负责现场应急处置工作。工作小组应当经常召开会议,对近期发生的事故案例进行研究、分析,并积极开展应急响应具体实施方案的研究、制定和修订完善。 第五章预防与预警机制 第七条公司应从制度建立、技术实现、业务管理等方面建立健全网络与信息安全的预防和预警机制。 第八条信息监测及报告

1.应加强网络与信息安全监测、分析和预警工作。公司应每天定时利用自身监测技术平台实时监测和汇总重要系统运行状态相关信息,如:路由器、交换机、小型机、存储设备、安全设备、应用系统、数据库系统、机房系统的访问、运行、报错及流量等日志信息,分析系统安全状况,及时获得相关信息。 2. 建立网络与信息安全事件通报机制。发生网络与信息安全事件后应及时处理,并视严重程度向各自网络与信息安全事件的应急响应执行负责人、及上级主管部门报告。 第九条预警 应急响应工作小组成员在发生网络与信息安全事件后,应当进行初步核实及情况综合,快速研究分析可能造成损害的程度,提出初步行动对策,并视事件的严重程度决定是否及时报各自应急响应执行负责人。 应急响应执行负责人在接受严重事件的报告后,应及时发布应急响应指令,并视事件严重程度向各自信息安全领导小组汇报。 1.预警范围: (1)易发生事故的设备和系统; (2)存在事故隐患的设备和系统; (3)重要业务使用的设备和系统; (4)发生事故后可能造成严重影响的设备和系统。 2.预防措施: (1)建立完善的管理制度,并认真实施; (2)设立专门机构或配备专人负责安全工作; (3)适时分析安全情况,制定、完善应急响应具体实施方案。 第十条预防机制 积极推行信息系统安全等级保护,逐步实行网络与信息安全风险评估。基础信息网络和重要信息系统建设要充分考虑抗毁性与故障恢复,制定并不断完善网络与信息安全应急响应具体实施方案;及早发现事故隐患,采取有效措施防止事故发生,逐步建立完善的监控系统,保证预警的信息传递准确、快捷、高效。

公司网络安全管理体系

公司网络安全管理策略 一、网络概况 随着公司信息化水平的逐步提高,网络安全与否,直接关系到油田生产和科研的正常进行。网络安全是一个系统的、全局的管理问题,网络上的任何一个漏洞,都会导致全网的安全问题。如果不进行有效的安全防护,网络信息系统将会受到具有破坏性的攻击和危害。 公司网络按访问区域可以划分为四个主要的区域:公司内部局域网、服务器群、外部Internet区域。 二、网络系统安全风险分析 随着公司客户和内部局域网上网用户迅速增加,风险变得更加严重和复杂。有一个安全、稳定的网络环境对于公司的运营来说至关重要。 针对公司网络中存在的安全隐患,下述安全风险我们必须要认真考虑,并且要针对面临的风险,采取相应的安全措施。下述风险由多种因素引起,与公司网络结构和系统的应用、局域网内网络服务器的可靠性等因素密切相关。下面列出部分这类风险因素:网络安全可以从以下三个方面来理解:1 网络物理是否安全;2 网络平台是否安全; 3 系统是否安全; 4 应用是否安全; 5 管理是否安全。针对每一类安全风险,结合公司网络的实际情况,我们将具体的分析网络的安全风险。 2.1物理安全风险分析 网络的物理安全的风险是多种多样的。 网络的物理安全主要是指地震、水灾、火灾等环境事故;电源故障;人为操作失误或错误;设备被盗、被毁;电磁干扰;线路截获。以及高可用性的硬件、双机多冗余的设计、机房环境及报警系统、安全意识等。它是整个网络系统安全的前提,所以要制定制定健全的安全管理制度,做好备份,并且加强网络设备和机房的管理,这些风险是可以避免的。 2.2网络平台的安全风险分析 网络结构的安全涉及到网络拓扑结构、网络路由状况及网络的环境等。 公开服务器面临的威胁 公司网络内公开服务器区作为公司的缴费运营平台,一旦不能运行后者受到攻击,对企业的运营影响巨大。同时公开服务器本身要为外界服务,必须开放相应的服务,因

计算机网络安全试题-《网络安全与管理(第二版)》网络安全试题

网络安全试题 一.单项选择题(每题1分,共60分) 1.在以下人为的恶意攻击行为中,属于主动攻击的是() 2.A、数据篡改及破坏 3.B、数据窃听 4.C、数据流分析 5.D、非法访问 6.数据完整性指的是() 7.A、保护网络中各系统之间交换的数据,防止因数据被截获而造成泄密 8.B、提供连接实体身份的鉴别 9.C、防止非法实体对用户的主动攻击,保证数据接受方收到的信息与发送方发送的信息完全一致 10.D、确保数据数据是由合法实体发出的 11.以下算法中属于非对称算法的是() 12.A、DES 13. B RSA算法 14.C、IDEA 15.D、三重DES 16.在混合加密方式下,真正用来加解密通信过程中所传输数据(明文)的密钥是() 17.A、非对称算法的公钥 18.B、对称算法的密钥 19.C、非对称算法的私钥 20.D、CA中心的公钥 21."DES是一种数据分组的加密算法, DES它将数据分成长度为多少位的数据块,其中一部分用作奇偶校验,剩余部分作为密码的长度?" ()

A 56位 B 64位 C 112位 D 128位 10.黑客利用IP地址进行攻击的方法有:() A. IP欺骗 B. 解密 C. 窃取口令 D. 发送病毒 11.防止用户被冒名所欺骗的方法是:() A. 对信息源发方进行身份验证 B. 进行数据加密 C. 对访问网络的流量进行过滤和保护 D. 采用防火墙 A.安全通道协议 23.以下关于计算机病毒的特征说法正确的是:() A.计算机病毒只具有破坏性,没有其他特征 B.计算机病毒具有破坏性,不具有传染性 C.破坏性和传染性是计算机病毒的两大主要特征 D.计算机病毒只具有传染性,不具有破坏性 29.加密技术不能实现:() A.数据信息的完整性 B.基于密码技术的身份认证 C.机密文件加密 D.基于IP头信息的包过滤 30.所谓加密是指将一个信息经过()及加密函数转换,变成无意义的密文,而接受方则将此密文经过解密函数、()还原成明文。

网络安全管理与维护复习题Word版

网络安全管理与维复习题一 一.判断题 1.计算机病毒对计算机网络系统威胁不大。false 2.黑客攻击是属于人为的攻击行为。ture 3.信息根据敏感程度一般可为成非保密的、内部使用的、保密的、绝密的几类。t 4.防止发送数据方发送数据后否认自已发送过的数据是一种抗抵赖性的形式。t 5.密钥是用来加密、解密的一些特殊的信息。t 6.在非对称密钥密码体制中,发信方与收信方使用不同的密钥。t 7.数据加密可以采用软件和硬件方式加密。t 8.当一个网络中的主机太多时,可以将一个大网络分成几个子网。t 9.对路由器的配置可以设置用户访问路由器的权限。t 10.计算机系统的脆弱性主要来自于操作系统的不安全性。t 11.操作系统中超级用户和普通用户的访问权限没有差别。f 12.保护帐户口令和控制访问权限可以提高操作系统的安全性能。t 13.定期检查操作系统的安全日志和系统状态可以有助于提高操作系统安全。f 14.在Windows NT操作系统中,域间的委托关系有单向委托和双向委托两种。t 15.审计和日志工具可以记录对系统的所有访问,可以追踪入侵者的痕迹,能够找出系统的 安全漏动。t 16.访问控制是用来控制用户访问资源权限的手段。t 17.数字证书是由CA认证中心签发的。t 18.防火墙可以用来控制进出它们的网络服务及传输数据。t 19.防火墙中应用的数据包过滤技术是基于数据包的IP地址及TCP端口号的而实现对数据 过滤的。t 20.病毒只能以软盘作为传播的途径。 f 二.单项选择题 1.目前广为流行的安全级别是美国国防部开发的计算机安全标准-可信任计算机标准评 价准则(Trusted Computer Standards Evaluation Criteria)。TCSEC按安全程度最低的级别是:a A D B A1 C C1 D B2 E 以上都不是 2.有一种系统具有限制用户执行某些命令或访问某些文件的权限,而且还加入了身份认证 级别;系统对发生的事件能够加以审计(audit),并写入日志当中。这个系统属于哪一个安全级别? b A D B C1 C C2 D B2 3.属于C级的操作系统有: a A. UNIX操作系统

学校网络安全管理制度

xxx中心学校学校网络安全管理制度 为确保网络系统的正常运行,保障教学科研的正常开展,特制定本管理制度。 第一条:管理人员严格履行安全职责: 1. 负责网络的安全保护管理工作,建立健全安全保护管理制度; 2. 落实安全保护技术措施,保障本网络的运行安全和信息安全; 3. 负责对网络用户的安全教育和培训; 4. 定期组织安全教育,增强网络中心全体人员的安全意识和自觉性; 第二条:严格安全管理工作程序: 1.每日开机检查各机房线路,防止用电超负荷和电线短路; 2.网管中心所有设备、配件、软件必须造册入库,领用需办理登记手续,定期清点,防止丢失; 3.机房定点配有各类相应的消防器材,定期检查消防器件的使用情况; 4.节假日做好安全检查和值班工作,采取相应的安全措施; 5.网络中心负责人对全中心安全管理工作负责。 第三条:严防危害计算机信息网络安全活动的发生: 1. 未经允许,对计算机信息网络功能进行删除、修改或者增加的; 2. 未经允许,对计算机信息网络中存储、处理或者传输的数据和应用程序进行删除、修改或者增加的;

3. 故意制作、传播计算机病毒等破坏性程序的; 4. 其他危害计算机信息网络安全的。 第四条:严防利用国际联网制作、复制、查阅和传播下列信息的事件发生: 1. 煽动抗拒、破坏宪法和法律、行政法实施的; 2. 煽动颠覆国家政权,推翻社会主义制度的; 3. 煽动分裂国家、破坏国家统一的; 4. 煽动民族仇恨、民族歧视,破坏民族团结的; 5. 捏造或者歪曲事实,散布谣言,扰乱社会秩序的; 6. 宣扬封建迷信、淫秽、色情、赌博、暴力、凶杀、恐怖、教唆犯罪,危害儿童身心健康的。

公司内部网络安全管理办法.doc

公司内部网络安全管理办法1 公司内部网络安全管理办法 一、目的: 合理利用公司网络资源,更好服务于广大职工,同时杜绝违规上网现象,特订立本办法。 二、适用范围: 适用于公司所有电脑使用者。 三、管理内容及考核: (一)总则 1、公司建立网络信息设施、综合信息管理的网络支撑环境,实现各部门、各子公司电脑互联、支持信息资源共享,并通过Internet与互联网联接,提供互联网信息服务办公。 2、信息部负责公司网络规划,承担网络建设、管理和维护工作,并对各联网部门提供技术支持和培训,是公司网络管理的主要负责部门。 (二)上网要求 1、上网用户必须遵守《计算机信息网络国际联网安全保护管理办法》,严格执行安全保密制度,对所提供的信息负责。不得利用公司网络从事危害公司安全、泄露公司秘密等违规活动,不得制作、查阅、复制和传播有碍社会治安和有伤风化的信息。

2、上网用户必须遵守《国家计算机信息系统安全保护条例》,不在公司网络上进行任何干扰网络用户、破坏网络服务和破坏网络设备的活动。这些活动主要包括(但并不局限于)在网络上发 布不真实的信息、散布计算机病毒、使用网络进入未经授权使用的计算机、以不真实身份使用网络资源等。 3、上网用户必须接受并配合公司相关部门依法进行的监督检查,有义务向管理部门报告网上违法犯罪行为和有害信息。 4、遵守《国家计算机信息网络国际联网管理暂行规定》和国家有关法律、法规。不允许利用网络传播小道消息、散布谣言或进行人身攻击。 (三)网络开通 信息部将根据工作需要及职级开通网络,有特殊要求需由公司主管领导批准后开通。 (四)网络管理 1、上网时,禁止浏览与工作无关的内容;禁止浏览色情、反动及与工作无关的网页。浏览信息时,不要随便下载网页的信息,特别是不要随便打开不明来历的邮件及附件,以免网上病毒入侵。禁止进行与工作无关的各种网上活动。 2、邮件与网络系统都属于公司资产,公司有权监视公司内部电子邮件与网络行为。 3、为避免员工沉迷于网络、占用网络带宽、影响其它人正常使用网络工作、以及电脑感染病毒、网络无法正常运行,公司利用网络管理系统进行网络